请访问原文链接:Metasploit Framework 6.4.125 (macOS, Linux, Windows) - 开源渗透测试框架 查看最新版。原创作品,转载请保留出处。

作者主页:sysin.org

世界上最广泛使用的渗透测试框架

知识就是力量,尤其是当它被分享时。作为开源社区和 Rapid7 之间的合作,Metasploit 帮助安全团队做的不仅仅是验证漏洞、管理安全评估和提高安全意识 (sysin);更重要的是,它赋能防御者,使其能够始终在攻防博弈中领先一步(甚至两步)。

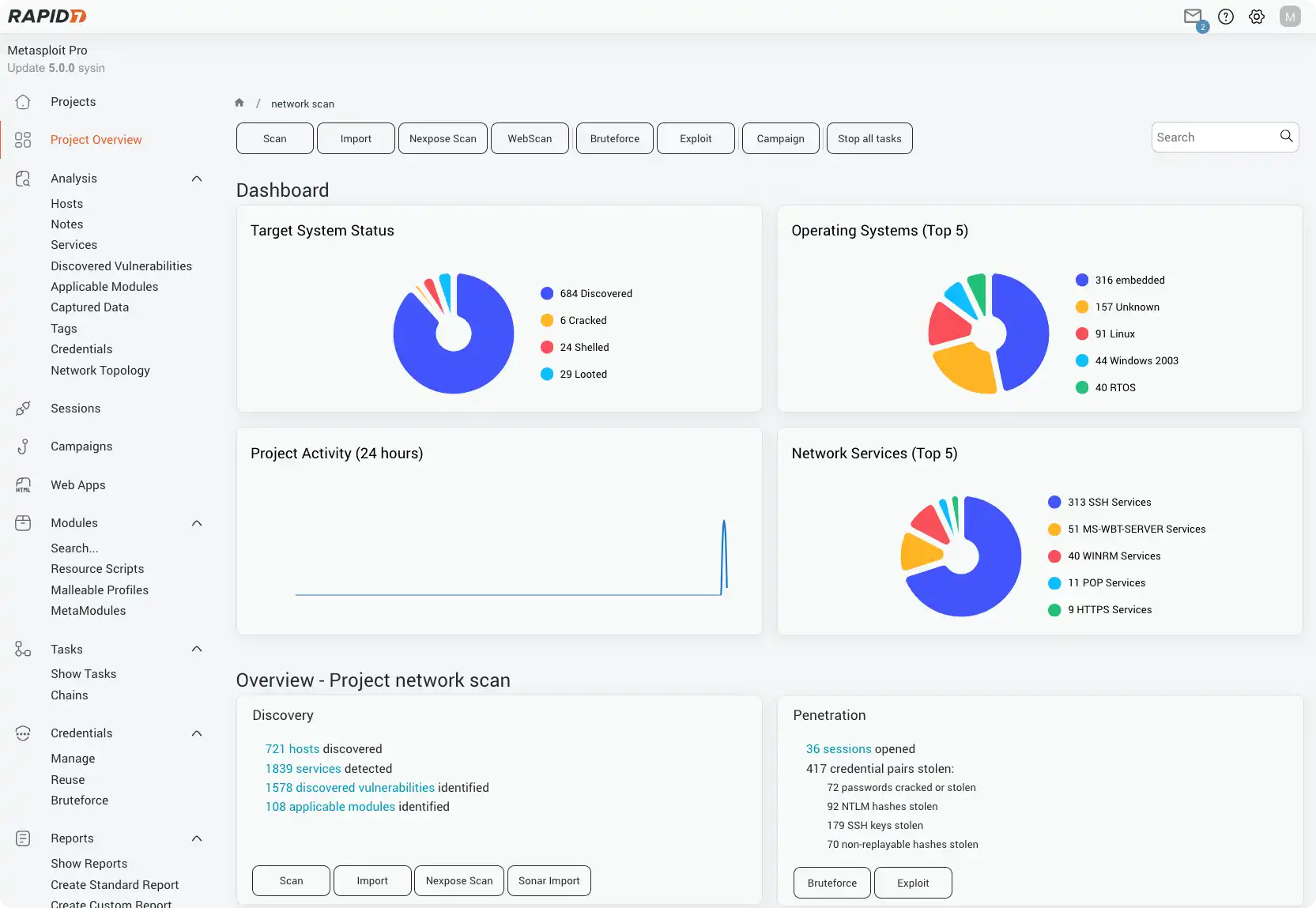

图为 Metasploit Pro Dashboard。

欢迎来到 Metasploit 的世界。你是否是一名 Metasploit 用户,想要开始使用它,或者提升你的漏洞利用与渗透能力(前提是对你有授权的目标进行测试)?最快的入门方式是下载 Metasploit 每夜构建安装包(nightly installers)。通过它,你可以同时获得免费的开源 Metasploit Framework,以及 Metasploit Pro 的免费试用版。

如果你使用的是 Kali Linux,那么 Metasploit 已经默认预装。关于如何在 Kali Linux 中开始使用 Metasploit,请参阅 Kali 的相关文档。

新增功能

Metasploit 更新周报 - 2026.03.27

🔐 更好的 NTLM 中继功能(Better NTLM Relaying Functionality)

本周发布对 SMB NTLM 中继服务器功能进行了改进。过去,该功能已扩展支持在通过 SMB 服务接收连接的同时,将认证中继到 HTTP(ESC8)、MSSQL 和 LDAP 等模块。在此前版本中,客户端必须正确处理 SMB 的 STATUS_NETWORK_SESSION_EXPIRED 错误码,才能将一次认证尝试中继到多个目标。除 Windows 的 “net use” 外,大多数客户端无法处理该错误,因此与 Metasploit 的 SMB NTLM 中继功能不兼容。

现在,当仅指定单个目标时,Metasploit 会调整其中继策略,立即转发 Net-NTLM 消息,从而兼容更广泛的客户端,包括 Linux 的 smbclient。此外,RubySMB 中的客户端也已更新,以模拟 “net use” 的行为,使来自 RubySMB 的认证请求也可以成功中继到多个目标。

🆕 新增模块内容(New module content)(3)

✅ 🖨️ ESC/POS 打印机命令注入(ESC/POS Printer Command Injector)

Author: FutileSkills

Type: Auxiliary

Pull request: #20478 contributed by futileskills

Path: admin/printer/escpos_tcp_command_injector

Description: 新增一个辅助模块,用于利用 CVE-2026-23767,这是一个存在于联网 Epson 兼容打印机中的未认证 ESC/POS 命令漏洞。该漏洞允许攻击者通过网络发送精心构造的命令,注入自定义 ESC/POS 打印指令,这类指令常用于各类小票打印机。

✅ 🌐 Eclipse Che machine-exec 未认证远程代码执行(Eclipse Che machine-exec Unauthenticated RCE)

Authors: Greg Durys gregdurys.security(at)proton.me and Richard Leach

Type: Exploit

Pull request: #20835 contributed by GregDurys

Path: linux/http/eclipse_che_machine_exec_rce

AttackerKB reference: CVE-2025-12548

Description: 新增针对 CVE-2025-12548 的模块,这是一个存在于 Eclipse Che machine-exec 服务中的未认证远程代码执行(RCE)漏洞。攻击者可以通过 WebSocket(端口 3333)连接,并通过 JSON-RPC 在无需认证的情况下执行命令。该漏洞影响 Red Hat OpenShift DevSpaces 环境。

✅ 📦 Barracuda ESG TAR 文件名命令注入(Barracuda ESG TAR Filename Command Injection)

Authors: Curt Hyvarinen, Mandiant, and cfielding-r7

Type: Exploit

Pull request: #21033 contributed by Alpenlol

Path: linux/smtp/barracuda_esg_tarfile_rce

AttackerKB reference: CVE-2023-2868

Description: 新增针对 CVE-2023-2868 的利用模块,该漏洞是 Barracuda 邮件安全网关(ESG)设备中的一个命令注入漏洞。TAR 附件中的文件名在未进行安全过滤的情况下被传递给 shell 命令,攻击者可以通过反引号注入实现远程代码执行(RCE)。

⚙️ 增强与功能(Enhancements and features)(1)

🐞 已修复问题(Bugs fixed)(5)

- #20967 from jheysel-r7 - 修复了一个问题,该问题会阻止 Ruby SMB Client 和 smbclient 成功进行认证中继。这些客户端现在已兼容 Msf::Exploit::Remote::SMB::RelayServer。

- #21148 from adfoster-r7 - 修复了一个问题,即全局将 VERBOSE 日志设置为 false 时仍然会输出详细日志。

- #21169 from SaiSakthidar - 修复了由于 Ruby 字符串编码兼容性问题,导致无法识别 Mach-O 二进制文件的错误。

- #21173 from msutovsky-r7 - 修复了在使用 msfvenom 生成 VBS payload 时发生崩溃的问题(命令示例:

-p windows/meterpreter/reverse_tcp LHOST=192.168.1.1 LPORT=44 -f vbs)。 - #21174 from adfoster-r7 - 修复了解析 msfconsole 的

-x参数时的错误,当参数中包含并非用于分隔命令的额外分号时(例如:msfconsole -x 'set option_name "a;b"')会出现问题。

Metasploit Framework 6.4 Released Mar 25, 2024.

版本比较

Open Source: Metasploit Framework

下载:Metasploit Framework 6.4.125 (macOS, Linux, Windows) - 开源渗透测试框架

Commercial Support: Metasploit Pro

下载:Metasploit Pro 4.22.9-2026030301 (Linux, Windows) - 专业渗透测试框架

| All Features | Pro | Framework |

|---|---|---|

| - Collect | ||

| De-facto standard for penetration testing with more than 1,500 exploits | ✅ | ✅ |

| Import of network data scan | ✅ | ✅ |

| Network discovery | ✅ | ❌ |

| Basic exploitation | ✅ | ❌ |

| MetaModules for discrete tasks such as network segmentation testing | ✅ | ❌ |

| Integrations via Remote API | ✅ | ❌ |

| - Automate | ||

| Simple web interface | ✅ | ❌ |

| Smart Exploitation | ✅ | ❌ |

| Automated credentials brute forcing | ✅ | ❌ |

| Baseline penetration testing reports | ✅ | ❌ |

| Wizards for standard baseline audits | ✅ | ❌ |

| Task chains for automated custom workflows | ✅ | ❌ |

| Closed-Loop vulnerability validation to prioritize remediation | ✅ | ❌ |

| - Infiltrate | ||

| Basic command-line interface | ❌ | ✅ |

| Manual exploitation | ❌ | ✅ |

| Manual credentials brute forcing | ❌ | ✅ |

| Dynamic payloads to evade leading anti-virus solutions | ✅ | ❌ |

| Phishing awareness management and spear phishing | ✅ | ❌ |

| Choice of advance command-line (Pro Console) and web interface | ✅ | ❌ |

下载地址

Metasploit Framework 6.4.x (macOS, Linux, Windows)

macOS:metasploit-framework-VERSION.x86_64.dmg

Windows:metasploit-framework-VERSION-x64.msi

Debian/Ubuntu:

Linux deb x64:metasploit-framework_VERSION_amd64.deb

Linux deb x86:metasploit-framework_VERSION_i386.deb

Linux deb arm64:metasploit-framework_VERSION_arm64.deb

Linux deb armhf (hard float):metasploit-framework_VERSION_armhf.deb

RHEL/Fedora:

Linux rpm x64:metasploit-framework-VERSION.el6.x86_64.rpm

相关产品:Metasploit Pro 5.0.0 (Linux, Windows) 发布 - 专业渗透测试框架

更多:HTTP 协议与安全

文章用于推荐和分享优秀的软件产品及其相关技术,所有软件默认提供官方原版(免费版或试用版),免费分享。对于部分产品笔者加入了自己的理解和分析,方便学习和研究使用。任何内容若侵犯了您的版权,请联系作者删除。如果您喜欢这篇文章或者觉得它对您有所帮助,或者发现有不当之处,欢迎您发表评论,也欢迎您分享这个网站,或者赞赏一下作者,谢谢!

赞赏一下

支付宝赞赏

支付宝赞赏 微信赞赏

微信赞赏